Da webstedsejere fortsætter med at omfavne WordPress CMS hurtigt, er WordPress-sårbarheder og -løsninger blevet afgørende for webstedsadministration. Den massive popularitet af dette CMS har gjort det til et primært mål for hackere.

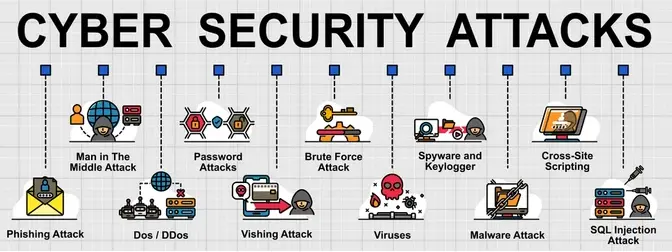

Malware, phishing, DDos, Brute Force Attacks og mange flere har været almindelige trusler mod WordPress-brugere. Derfor er det helhedens hovedpligt WP-fællesskab for at beskytte WordPress-websteder mod enhver form for cyberangreb.

I denne artikel vil vi diskutere alle de almindelige WordPress-sårbarheder og deres fixeringsmetoder for at få en sikker og bæredygtig oplevelse. Derudover vil vi også fokusere på forskellige personers roller i at skabe en sikker WordPress-oplevelse.

Forstå WordPress sikkerhed og sårbarheder

Bag WordPress succes er et stort fællesskab, som også adresserer forskellige sårbarheder og måder at afbøde dem på. Du kan få alle mulige løsninger og forslag til sikkerheden på din hjemmeside. WordPress er et open source-projekt, der styrker mere end 43% af alle websteder.

Som CMS-platform har WordPress millioner af brugere. Dit WordPress-websted vil være sikkert, så længe du følger alle sikkerhedsretningslinjerne. For eksempel, opdaterer du dit tema, SSL-certifikater og plugins eller bruger du en sikker hostingplan?

Mange brugere er dog ikke klar over disse regler, og hackere kan udnytte denne mangel på bevidsthed. Det er her behovet for en sikker hjemmeside kommer ind.

Behovene for et sikkert WordPress-websted

Du kan ikke vente på et sikkerhedsbrud for at realisere dit websteds sikkerhedsbehov. Cyberkriminalitet sker igen og igen. Det uheldige for os er, at nogle programmører og udviklere normalt ikke bemærker de fleste af sårbarhederne på hjemmesiden.

Når først din hjemmeside er fanget af hackere, er den ikke længere under din kontrol. Du er muligvis ikke i stand til at beskytte følsomme data, opretholde integriteten af webstedet og sikre en positiv brugeroplevelse. Selv et uventet cyberangreb kan forårsage langsigtet skade på din hjemmesides omdømme

Så WordPress-brugernes topprioritet ville være sikre, at din hjemmeside er fri for WordPress-sårbarheder for at mindske chancerne for at blive angrebet. Denne praksis hjælper dem også med at optimere webstedets ydeevne og bevare deres brand-troværdighed.

10 almindelige WordPress-sårbarheder og løsninger

Her er de bedste WordPress-sårbarheder og løsninger, som enhver WP-bruger bør kende for at få en ideel oplevelse for besøgende.

1. Udnyttelse af XSS (Cross-Site Scripting)

Den første sårbarhed på vores liste er cross-site scripting (XSS). Angribere starter deres mission ved at injicere ondsindet kode/scripts i den målrettede servers database. For at betjene dette sender de injicerede eller spam-links via e-mail eller andre måder.

Og når et offer klikker på linket, begynder scripts at indlæse i deres browser. Denne udførelse resulterer i adskillige ondsindede tvister som at stjæle data, kapre brugersessioner, sprede malware, ændre webstedsindhold osv.

⚒️ Lave: Når det kommer til forebyggende foranstaltninger for cross-site scripting (XSS) sårbarheder på din WordPress hjemmeside, kan du ikke stole på en enkelt strategi. I stedet bør du følge nogle af de forebyggende foranstaltninger:

- Styr brugerens input ved at anvende regler og begrænsninger.

- Lad ikke brugerne indsætte HTML i formularinput.

- Brug værktøjer til at rense HTML og opdage skadelig kode.

- Valider usædvanlige anmodninger ved at konfigurere en Web Application Firewall (WAF).

- Implementer cookiesikkerhedsforanstaltninger for at binde cookies til specifikke IP-adresser og blokere JS-koder fra at invadere cookies.

2. Brude kraftangreb

De brute force-angreb er en gammeldags praksis for hackere. Deres mål er at snuppe dine følsomme data ved at få uautoriseret adgang til WP-administrationsområdet. For eksempel vil hackere gøre flere forsøg på at få din kontoadgangskode, API-nøgler, krypteringsnøgler eller andre personlige private numre.

Det er en prøve-og-fejl metode, de forsøger at gætte en adgangskode eller en kombination af tal, som du måske har valgt ved at analysere dit personlige liv. Når de bryder skjoldet, tager de kontrol over din hjemmeside. Du tror måske, at denne taktik ikke virker, men interessant nok får hackere succes.

⚒️ Lave: Du kan allerede antage, at hovedløsningen på dette problem vil være at vælge en stærk adgangskode. Vælg en kompleks adgangskode, der ikke matcher dine personlige oplysninger som fødselsdato, telefonnr, bankkortnummer osv. Derudover bør du aktivere to-faktor-godkendelse for dit WordPress-websteds admin-login.

To further protect your online credentials, consider using a VPN for multiple devices, especially if you access your admin panel from different networks or shared devices.

Tag også øjeblikkelige skridt, hvis du bemærker flere mislykkede logins fra en IP-adresse.

3. Distribuerede Denial-of-Service (DDoS) angreb

En type WordPress cyberangreb, der er stigende i dag, er DDoS (Distributed Denial of Service), som gør din hjemmeside utilgængelig for almindelige brugere. Årsagerne til at fjerne dit websted kan være at tvinge dig til at give penge eller en konkurrents ønske om at ødelægge din virksomheds omdømme. Store virksomheder som AWS (Amazon Web Services) stod også over for dette problem.

Hackere bevæbner forskellige internetforbindelser for at tilstoppe dit websted med kraftig falsk trafik. Det er svært at bekæmpe DDoS angreb da hacktivister bruger et stort antal enheder til at udføre denne forbrydelse. En anden udfordring er, at du ikke vil se nogen væsentlige symptomer på dette angreb.

⚒️ Lave: Du skal være opmærksom på den pludselige stigning i antallet af besøgende, i stedet for bare at være glad skal du overvåge andre aktiviteter også. Andre almindelige løsninger omfatter brug af et DDoS-beskyttelsesplugin og valg af en hostingtjeneste med en DDoS-beskyttelsesfunktion.

For en bedre løsning kan du tage en CDN-tjeneste til at håndtere en bred vifte af webstedstrafik.

4. Malware

Malware er et almindeligt værktøj for hackere til at få uautoriseret adgang og forstyrre din hjemmeside. De kan stjæle dine vigtige data, vise propaganda for at ærekrænke dine aktiviteter og gøre andre sårbarheder som at drive websitebesøgende til spamsider.

Alle disse sker hovedsageligt, når ondsindet software infiltrerer dit websted gennem forældede temaer, plugins, forældet software, usikker hosting og enhver anden måde. Det værste er, at malware kan forekomme i forskellige former som virus, spyware, orme, ransomware, trojanske heste, adware, keyloggere osv.

⚒️ Retter: Den første ting du skal gøre er at identificere typen af virus. Derefter skal du fortsætte med at handle på det. Og for at undgå sådanne problemer skal du altid holde dine WordPress-temaer og plugins opdaterede. Ud over at skabe stærke adgangskoder og sikre administratoradgang, skal du beholde sikkerhedskopier, så du kan gendanne dit websted efter en katastrofe.

5. Phishing

En anden måde at hjemsøge dit WordPress-websted med spamlinks er phishing. Hackere sender masser af spammy-links i e-mails, beskeder eller i dine kommentarfelter i håb om, at du ved et uheld kommer til at klikke på en. Og de vil få kontrol over dit WordPress-websted. Denne WordPress-sårbarhed kan også opstå på grund af forældede temaer og plugins.

⚒️ Lave: At holde tingene opdateret er en af de vigtigste foranstaltninger til at forhindre phishing. Et andet trin er at installere ReCAPTCHA, som bruger maskinlæringsteknologi til at identificere menneskelige og bot-rettede links.

6. Structured Query Language (SQL)-injektioner

En cyberkriminel får uautoriseret adgang til din WordPress-webstedsdatabase ved hjælp af SQL-injektioner. Hvis en hackergruppe kommer ind i din database, kan de udføre forskellige aktiviteter som at redigere eller slette data, oprette nye login- eller tilmeldingskonti, kontaktformularerog mange andre ændringer.

Dette angreb opstår, når hackere opfører sig som almindelige besøgende ved at injicere ondsindet kode i dine WordPress-formularer, betalingsformularer, leadgenereringsformularer osv.

⚒️ Retter: Du kan ikke stoppe med at bruge formularer og andre offentlige interaktionsmedier. Men du kan bruge plugins i sikret form som MetForm, som er kompatibel med captcha-funktionalitet. Yderligere bør du vedligeholde al kodningspraksis for at slippe af med enhver SQL-injektionssårbarhed.

7. Søgemaskineoptimering (SEO) spam

Hvis dine webstedssider rangerer godt i SERP'er, vil cyberkriminelle også forsøge at stjæle din indtægt. De gør det ved at anvende forskellige sort-hat SEO-teknikker som at injicere spamsøgeord, links og falske popup-annoncer på disse sider.

Virkningen af denne aktivitet fra hackere kan have en negativ konsekvens for dit websted på SERP'er. Det vil også skade dit websteds omdømme, og besøgende vil se det som et uægte og ondsindet websted.

⚒️ Lave: Hvis du vil beskytte dit WordPress-websted mod at være sårbart over for SEO-spammerangreb, skal du genoverveje dine sikkerhedsforanstaltninger. For eksempel kan du bruge sikkerhedsværktøjer til at spore mistænkelig aktivitet og kun give troværdige personer adgang til dit websted.

Og du bør ikke godkende kommentarer automatisk, da hackere lægger spamlinks i kommentarerne.

8. Usikret hosting

Hosting er ligesom dit websteds hjem, du kan ikke gå på kompromis med det. Hvis din hostingtjeneste er skrøbelig, vil dit WordPress-websted også være sårbart. Vælg derfor et hostingfirma, som er udstyret med mange sikkerhedsfunktioner.

Ellers kan hackere nemt omgå login-processen og overtage kontrollen over din hjemmeside. Sandsynligheden for denne WP-sårbarhed øges, når du bruger en delt hostingtjeneste, fordi din hjemmesides beskyttelse afhænger af andre hjemmesider.

⚒️ Lave: Gå efter et velrenommeret hostingfirma, som opretholder alle industristandardkravene. Tildelt et godt budget til hostingtjeneste. Derudover er WordPress-hosting nu et populært valg til et sikkert WordPress-miljø.

9. Zero-day exploits og ukendte sårbarheder

Angribere leder også efter svagheder i den software, du bruger. Softwareleverandøren kan være uvidende om en sårbarhed, og dette er sikkerhedshullet, hvor hackere tager chancen. Du kan ikke gøre meget ved denne WordPress-sårbarhed. Udtrykket "Zero-day" betyder, at du ikke har tid til at tackle dette.

⚒️ Lave: Løsningen på dette problem afhænger helt af softwarevirksomhedens udvikler- og supportsystem. Og de løser også hurtigt dette problem. Du skal blot være opmærksom på at bruge software med et godt supportsystem.

10. Forkert konfigureret WordPress-database

Dette sårbarhedsproblem er ikke forårsaget af hackere eller cyberkriminelle. Det er en intern tvist, hvor dit WordPress-websted ikke kan oprette forbindelse til kernedatabasen (wp-config-fil). Som et resultat vil WordPress-meddelelsen "Fejl ved etablering af en databaseforbindelse" dukke op. Og ofrets WordPress-websteder står over for nedetid og forsvinder.

Årsagen til dette problem kan opstå på grund af forskellige årsager som en beskadiget database, Forkert database login-legitimationsoplysninger, database Server Fejl, korruption af kernefiler, etc.

Bemærk: På grund af websidens cache kan du muligvis ikke se eller bemærke problemet "Fejl ved oprettelse af en databaseforbindelse" ved første øjekast. Men da du vil forsøge at få adgang til admin-dashboardet, vil du bemærke databaseforbindelsesfejlen.

⚒️ Lave: Du kan se nogle få tekniske problemer, når du har brug for dens løsning. Fixeringsmetoder du kan prøve er:

- Tjek din databases server.

- Tjek dine databaselegitimationsoplysninger.

- Opdag korrupte filer og ret dem.

- Opret en ny database.

✅ Følg denne blog til fix WordPress opdatering mislykkedes fejl.

Tjekliste til at forhindre WordPress-sårbarheder for WP-webstedsejere

Her er en tjekliste, du altid bør holde øje med for at beskytte mod WordPress-sårbarheder:

✅ Sørg for, at WordPress-installationen (Core Update) er opdateret.

✅ Opdater jævnligt alle plugins og temaer til de nyeste versioner.

✅ Opgrader til den seneste understøttede PHP-version.

✅ Vælg en velrenommeret hostingudbyder.

✅ Implementer to-faktor autentificering.

✅ Implementer to-faktor autentificering.

✅ Installer et pålideligt sikkerhedsplugin for at overvåge og beskytte dit websted mod trusler.

✅ Udfør hyppige sikkerhedsscanninger for at opdage og adressere potentielle sårbarheder.

✅ Installer et SSL-certifikat for at kryptere datatransmission.

✅ Planlæg regelmæssig backup af dit websted.

✅ Slet alle ubrugte plugins for at reducere potentielle angreb.

✅ Begræns antallet af login-forsøg for at forhindre brute-force-angreb.

✅ Tilpas login-URL'en til WordPress-loginsiden.

✅ Skjul eller mærk WordPress-versionen.

✅ Hold styr på brugeraktivitet for at opdage mistænkelig adfærd tidligt.

✅ Brug .htaccess til at begrænse adgangen til følsomme filer og mapper.

✅ Rediger standarddatabasepræfikset for at forhindre SQL-injektionsangreb.

✅ Slå XML-RPC fra, hvis det ikke er nødvendigt for at reducere risikoen for visse typer angreb.

✅ Forhindre andre websteder i at bruge din båndbredde ved at blokere hotlinking.

✅ Administrer filtilladelser for at forhindre uautoriseret adgang.

✅ Implementer foranstaltninger for at forhindre sessionskapring og fikseringsangreb.

✨ Nem guide til flytte WordPress til et nyt domæne.

Ansvar for WordPress-sikkerhed: Dos of the WP Community

Sikring af WordPress lyver ikke kun for brugerne, men alle nøgleinteressenter såsom udviklere, hostingvirksomheder, designere og marketingfolk bør være ansvarlige for at gennemføre en standardiseringsproces.

🔷 Udvikleransvar

✔️ Følg de bedste fremgangsmåder for at skrive sikker kode.

✔️ Opdater regelmæssigt kodebase- og patch-plugin-problemerne.

✔️ Udfør regelmæssige sikkerhedsrevisioner for at identificere og rette sårbarheder.

✔️ Tilføj funktioner som CAPTCHA, login-grænser og sikkerhedsplugins.

✔️ Uddan brugere ved at vejlede og levere dokumentation om individuelle plugins.

🔷 Hostingvirksomheders ansvar

✔️ Oprethold sikre servermiljøer med opdateret software og patches.

✔️ Inkluder beskyttelse mod distribuerede Denial of Service-angreb.

✔️ Bør inkludere automatiserede backupløsninger til datagendannelse.

✔️ Tilbyd og administrer SSL-certifikater til sikker dataoverførsel.

✔️ Skal yde 24/7 kundeservice.

✔️ Overvåg altid servere for mistænkelige aktiviteter og sårbarheder.

✨ Andres ansvar

Bortset fra udviklere og hostingvirksomheder, bør beskyttelse af WordPress-websteders sårbarheder være en kollektiv indsats fra WP-fællesskabet. En effektiv tilgang bør ledsages af alle fællesskabsmedlemmer som designere, marketingfolk og brugere, som vi nævnte før.

Har du et nyt problem?

Efterhånden som WordPress-softwaren udvikler sig, kan du støde på et nyt eller ukendt problem, som ikke er inkluderet i vores generelle WordPress-sårbarheder og -løsningsliste. Du kan dog dele det med os for at finde en løsning eller for at gøre andre opmærksomme på en ny trussel.

Skriv et svar